Durante il PWN2OWN, famoso contest in cui sviluppatori e ricercatori di sicurezza di tutto il mondo si trovano per portare i loro exploit e vincere più premi possibili, sono stati illustrati alcuni bug che affliggono i browser più utilizzati, Edge, Firefox e ovviamente Safari. Un gruppetto di ragazzi è riuscito a sfruttare una vulnerabilità con la quale hanno superato i controlli di sicurezza di Apple.

PWN2OWN 2018: al secondo e ultimo giorno di competizione possiamo tirare le somme su quanto è stato sviluppato.

VULNERABILITÀ’ SU MOZILLA FIREFOX PER UN WINDOWS KERNEL EoP:

Richard Zhu è stato capace di caricare uno script Out of Bounds su Mozilla Firefox che gli ha permesso di ottenere una scalata di privilegi (EoP, nda) al Kernel di Windows per poter eseguire così qualsivoglia comando all’interno del sistema operativo made in Redmond.

DUE BUG PER SAFARI, SCALATA DI PRIVILEGI E SUPERAMENTO DELLA SANDBOX:

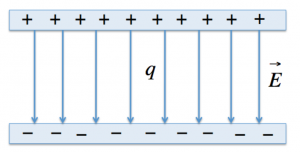

Apple ha attivato un interessante sistema di sicurezza in cui isolare tutti i comandi e tutte le richieste che le singole app possono effettuare durante la loro esecuzione. Questo significa che i nostri dati sono al sicuro, le app devono rispettare delle regole molto rigide, devono avere i permessi necessari per poter accedere a risorse hardware o a dati sensibili; questo significa SANDBOX.

Markus Gaasedelen, Nick Burnett e Patrick Biernat hanno preso di mira Safari, il browser di Apple, cercando di ottenere un Elevation of Privilege su MacOS. Purtroppo l’exploit da loro creato non ha permesso di ottenere il risultato voluto con i tre tentativi applicati di regolamento.

Bisogna sottolineare che al quarto tentativo il bug è stato sfruttato e l’EoP eseguito; questo ha permesso ai tre ricercatori di ottenere un risultato molto buono, ma non valido per la gara.

Alex Plaskett, Georgi Geshev e Fabi Beterke hanno invece tentato di superare quello che vi ho illustrato in apertura di questa parte dell’articolo: la SANDBOX. Grazie al loro exploit hanno ottenuto di bypassare la Sandbox e di eseguire codice arbitrario.

Non vi preoccupate questi bug vengono immediatamente comunicati alle software house, relativamente Microsoft e Apple, per essere repentinamente sistemati; per tanto non saranno mai utilizzati in modo malevolo!

Fonte: [via]